警惕:FINALDRAFT恶意软件利用Outlook草稿进行隐蔽通信

发布时间:2025-02-21 / 浏览次数:269次

-

poster.checkponit[.]com(模仿Check Point) -

support.fortineat[.]com(模仿Fortinet)

-

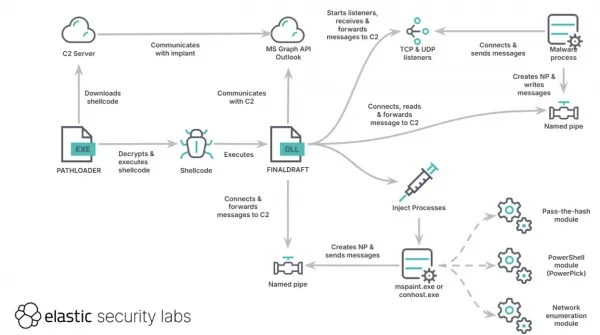

如果尚不存在,则创建一个会话草稿邮件。 -

读取并删除由攻击者生成的命令请求草稿。 -

执行命令,如进程注入、文件操作和网络代理。 -

将响应写入草稿邮件,确保攻击者可以在不引发警报的情况下获取结果。

-

HTTP/HTTPS -

反向UDP -

ICMP和绑定TCP -

反向TCP和DNS

来源网络,如有侵权请联系删除